Die Digitalisierung der Energiewende eröffnet neue Bereiche für Cyberangriffe und Cyberverbrechen. Aus diesem Grund wird das Thema vor allem im Hinblick auf Kritische Infrastrukturen (KRITIS) immer wichtiger. Mit dem Übergang von zentralisierten zu verteilten Steuerungssystemen und intelligenten Netzen ist es schwierig geworden, die Anzahl der Teilnehmer zu verwalten, die von außerhalb des Systems Schäden verursachen können oder von innen ihre Zugriffsrechte missbrauchen. Hilfe, um solche Bedrohungen einzuschätzen und zu vermeiden, bieten internationale Normen und Standards.

ABAC: Attributbasierte Zugriffskontrolle in der Stations- und Netzleittechnik

Verbesserte Zugriffskontrolle gegen Manipulation durch interne Akteure

Im Zuge der fortschreitenden Digitalisierung werden Systeme der Netzwerk- und Standortsteuerungstechnologie immer vernetzter und intelligenter. Die Vernetzung zwischen den einzelnen Komponenten nimmt kontinuierlich zu und autonome Computer- und SCADA-Systeme (Supervisory Control and Data Acquisition) können Prozesse fernsteuern. Cyber-physikalische Systeme (CPS), die beispielsweise in Umspannwerken physikalische Prozesse per Computer steuern, bedürfen einer besonderen Sicherheit, da (beabsichtigte und unbeabsichtigte) Störungen des Betriebs zu Schäden an Personal, Ausrüstung und auch Umwelt führen können. Kryptografische Verfahren und Protokolle, die Authentifizierung gewährleisten, schützen daher die Kommunikationsverbindungen vor externen Angreifern. Um zu verhindern, dass interne Akteure das System mutwillig manipulieren, muss eine verbesserte Zugriffskontrolle eingesetzt werden. Etablierte Normen und Standards, z. B. IEC 62443 und ISO/IEC 27001, unterstützen diese Kommunikationssicherheits- und Zugangskontrollmechanismen.

Expertengremium DKE/K 952 Netzleittechnik

Den Arbeitsbereich des nationalen Expertengremiums DKE/K 952 bilden Einrichtungen und Systeme der Stationsautomatisierung und der Netzleittechnik einschließlich dezentraler Strukturen.

Die anfallenden Normungstätigkeiten in diesem Komitee werden als Grundlage für ein zukünftiges Smart Grid angesehen. Aus diesem Grund stellt die Verbreitung der IEC-Normenreihe 61850 daher ebenfalls ein Kernthema des DKE/K 952 dar.

Regeln und Policies bestimmen die Zugriffsentscheidungen

Mit der Attributbasierten Zugriffskontrolle nach IEC 61850 (en: Attribute Based Access Control; ABAC) wird untersucht, wie die von der Steuereinheit eines Geräts bereitgestellten Dienste vor dem Zugriff auf die Datenelemente – und somit indirekt auf den eigentlichen Prozess – geschützt werden können.

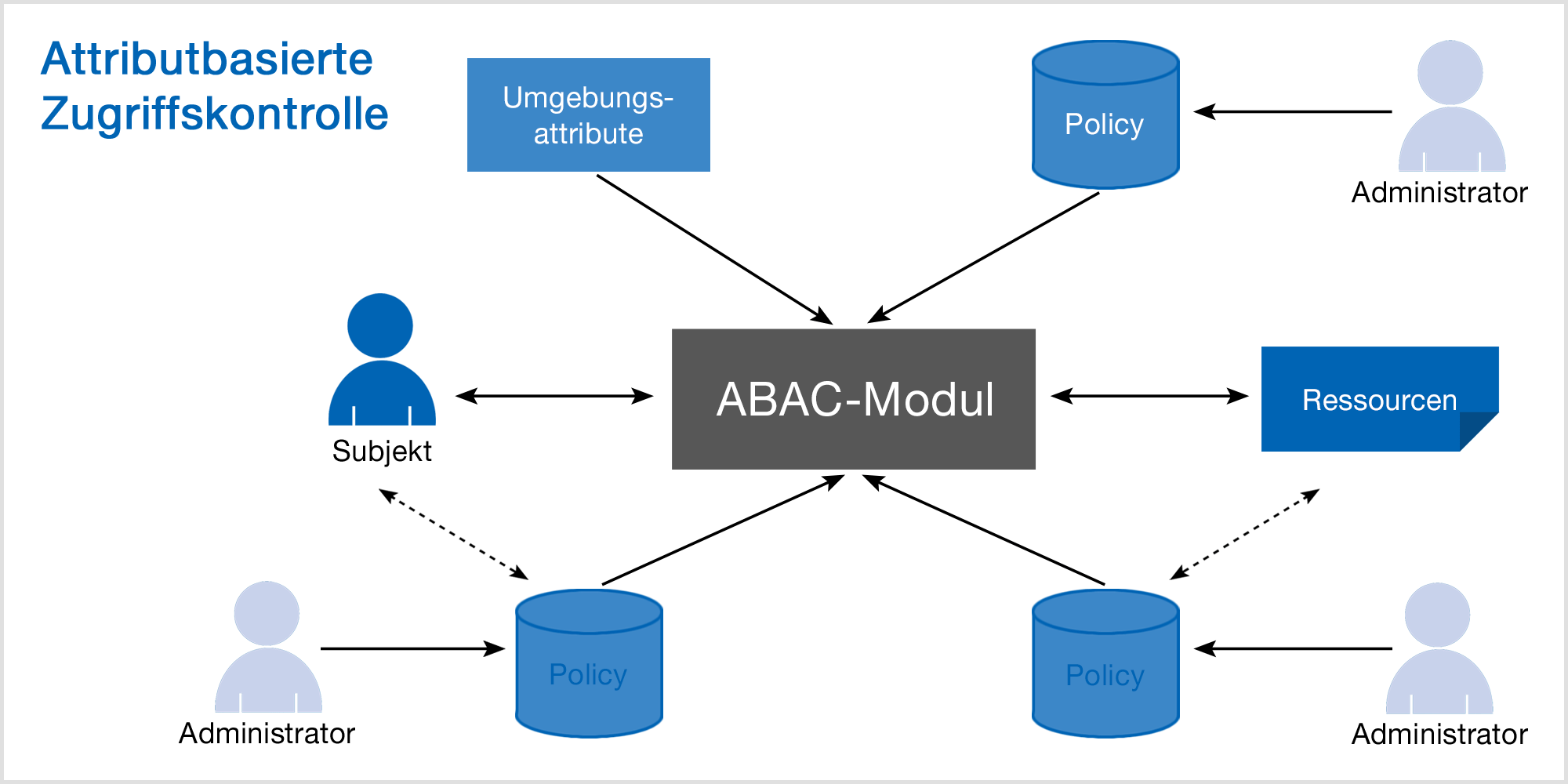

ABAC wurde im Rahmen des Förderprogramms WIPANO entwickelt, das vom Bundesministerium für Wirtschaft und Energie finanziert wird. Bei dieser Attributbasierten Zugriffskontrolle bestimmen Regeln beziehungsweise Policies die Zugriffsentscheidungen, wobei Attribute von Subjekten, wie zum Beispiel menschlichen Nutzern und Computerprogrammen, von Diensten und Ressourcen sowie Attribute von der Umgebung berücksichtigt werden.

Elementar für die Kommunikationssicherheit eines Zugriffskontrollsystem ist einerseits das Prinzip der geringsten Privilegien, das vorsieht, dass die Anzahl an Subjekten möglichst gering bleibt, und andererseits verlässliche Nachweise über die Identität der Subjekte. Die Semantik und das Format von Attributen hängen von der spezifischen Technologie ab, die die Zugriffssteuerung implementiert.

Informationen müssen authentisch und überprüfbar sein

Das Konzept der Attributbasierten Zugriffskontrolle bietet ein hohes Maß an Flexibilität und die Möglichkeit, eine Zugriffsentscheidung auf der Grundlage des Inhalts und des Kontexts der Zugriffsanforderung und der damit verbundenen Risiken zu treffen.

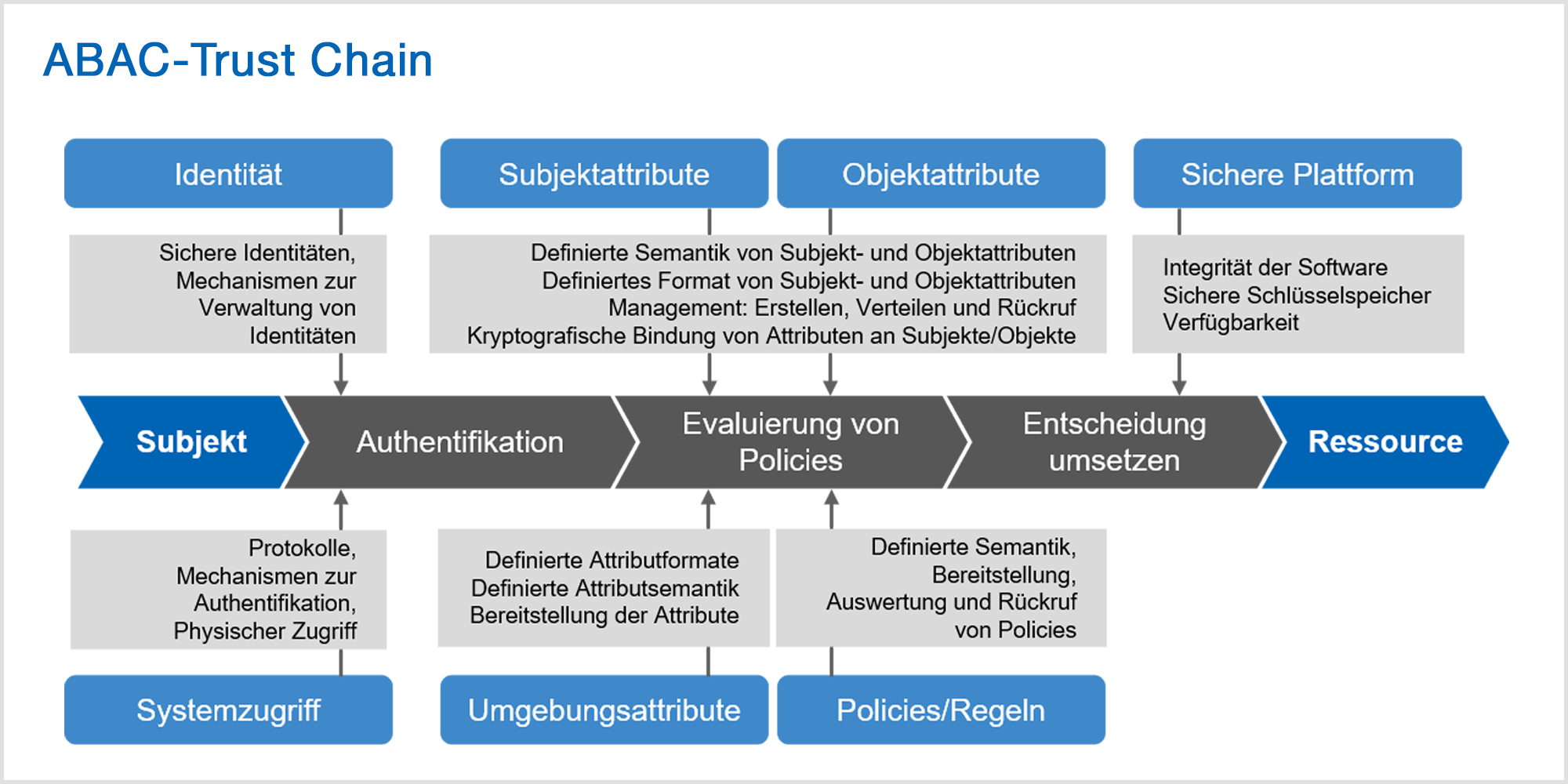

Die Grafik zeigt eine ABAC-Trust Chain, die die Sicherheitsanforderungen in verschiedenen Standards und Richtlinien zusammenfasst und als Grundlage für die im Rahmen des ABAC-Projekts entwickelten Sicherheitslösungen dient.

Bei der Entwicklung der ABAC-Lösung wurde ein Bottom-up-Ansatz in Bezug auf die Sicherheit gewählt: Alle für die Zugriffskontrolle verwendeten Informationen (vornehmlich in Bezug auf Attribute und Regeln) müssen authentisch und überprüfbar sein.

Das Modul, das die Zugriffsentscheidung trifft, muss sicherstellen, dass Informationen vollständig und nicht manipuliert sind und darüber hinaus ausschließlich von autorisierten Instanzen verwendet werden. Aus Gründen der Rückverfolgbarkeit müssen diese Informationen sicher gespeichert werden und auch später noch verfügbar sein. Die Implementierung dieser Sicherheitsanforderungen beruht auf standardisierten Prozessen und konzentriert sich nicht auf bestimmte Anwendungsszenarien.

Mit unserem DKE Newsletter sind Sie immer top informiert! Monatlich ...

- fassen wir die wichtigsten Entwicklungen in der Normung kurz zusammen

- berichten wir über aktuelle Arbeitsergebnisse, Publikationen und Entwürfe

- informieren wir Sie bereits frühzeitig über zukünftige Veranstaltungen

Erkenntnisse des ABAC-Projekts konnten bereits in die Use Cases der internationalen Norm IEC 61850 für Smart Grids aufgenommen werden, um die rollenbasierte Zugriffssteuerung für die in dieser Norm angegebenen Anwendungsszenarien mit Attributen umzusetzen. Dafür werden Attributzertifikate verwendet, um die Attribute des Subjekts oder Datenobjekts darzustellen.

Im Vergleich zu Identitätszertifikaten haben diese speziellen Attributzertifikate eine kurze Lebensdauer und dienen dazu, zusätzliche Informationen in Form von Attributen an Instanzen zu binden. Obwohl der Proof of Concept der entwickelten ABAC-Lösung in erster Linie für die Norm IEC 61850 entwickelt wurde, ist die Anwendung des bereitgestellten Systems nicht auf das Smart Grid beschränkt, sondern kann in einer Vielzahl von Anwendungsfeldern eingegeben werden, so wird aktuell an der Integration des ABAC-Systems in ein OPC-UA-basiertes Szenario gearbeitet.

Forschungsergebnisse werden in Normen und Standards überführt

Um die Forschungsergebnisse in Normen und Standards zu überführen, ist die ABAC-Projektallianz, bestehend aus DKE, der Universität Siegen und Framatome GmbH, an folgenden Arbeitsgruppen bzw. Arbeitskreisen beteiligt:

- IEC/TC57/WG10 „Power systems management and associated information exchange – Power system IED communication and associated data modelsy“

- IEC/TC57/WG15 „Power systems management and associated information exchange – Data and communication security“

- DKE/AK 952.0.15 „DKE-ETG-ITG Informationssicherheit in der Netz- und Stationsleittechnik“

Im DKE Arbeitskreis 952.0.15 bringen verschiedenste Interessenvertreter der Energieindustrie und Forschungsinstitute ihre Fachexpertise ein, um innovative Systeme, wie ABAC, weiterzuentwickeln und die Digitalisierung der für die Energiewende Kritischen Infrastrukturen innovativ und sicher voran zu treiben.

Redaktioneller Hinweis:

Die im Text aufgeführten Normen und Standards können Sie beim VDE VERLAG erwerben.

Interessiert an weiteren Inhalten zu Energy?

In der alltäglichen und gesellschaftlichen Diskussion ist sie ein ebenso großes Thema wie in der DKE – die Rede ist von der Energie. Unsere Normungsexperten bringen ihr Wissen aber nicht nur ein, um die Energieversorgung und -verteilung zukünftig „smart“ und dezentral zu machen, sondern leisten einen ebenso hohen Beitrag für den Betrieb elektrischer Anlagen und bei der flächendeckenden Verbreitung erneuerbarer Energien. Weitere Inhalte zu diesem Fachgebiet finden Sie im