Eröffnet wurde die VDE DKE Tagung Funktionale Sicherheit 2021 mit einem Zitat des bekannten britischen Schriftstellers Arthur C. Clarke:

„Any sufficiently advanced technology is indistinguishable from magic.“

Dieses Zitat begleitete die Teilnehmenden auch an den folgenden drei Veranstaltungstagen.

Prof. Siegfried Wendt forderte in seiner Keynote zu Beginn eine Ingenieurskultur. Seiner Meinung nach geht es nicht um die Vollkommenheit der Produkte, sondern um die Verbindung von Mathematik und Physik mit der kommunikativen Beherrschung komplexer Systeme. Es sollte daher das Ziel sein, einen optimalen Informationsfluss zwischen allen Beteiligten sicherzustellen. Besonders betonte er, dass Pläne der Planung dienen und nicht dazu geeignet sind, zu dokumentieren, was getan wurde. Das würde heute noch immer verwechselt.

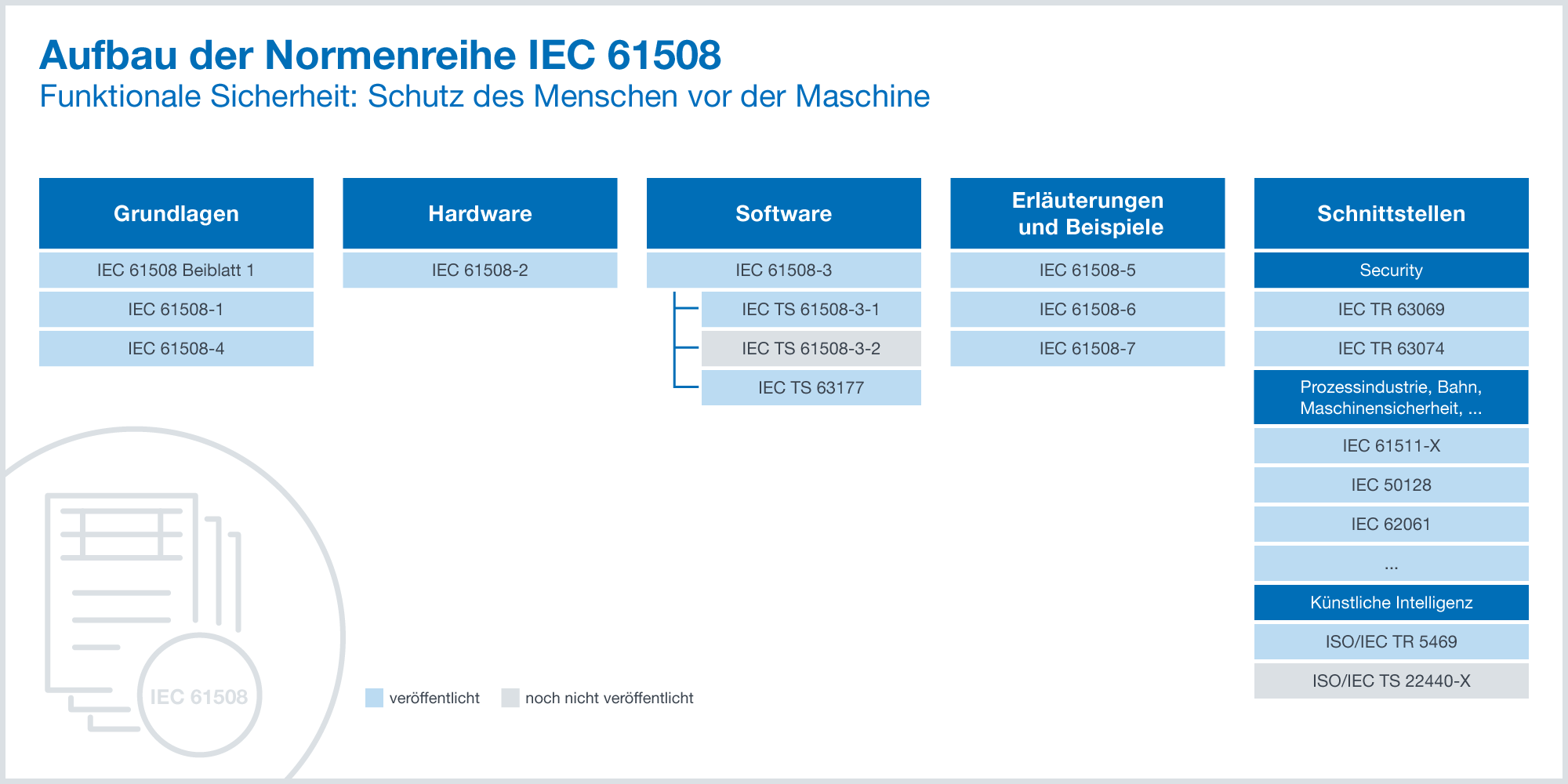

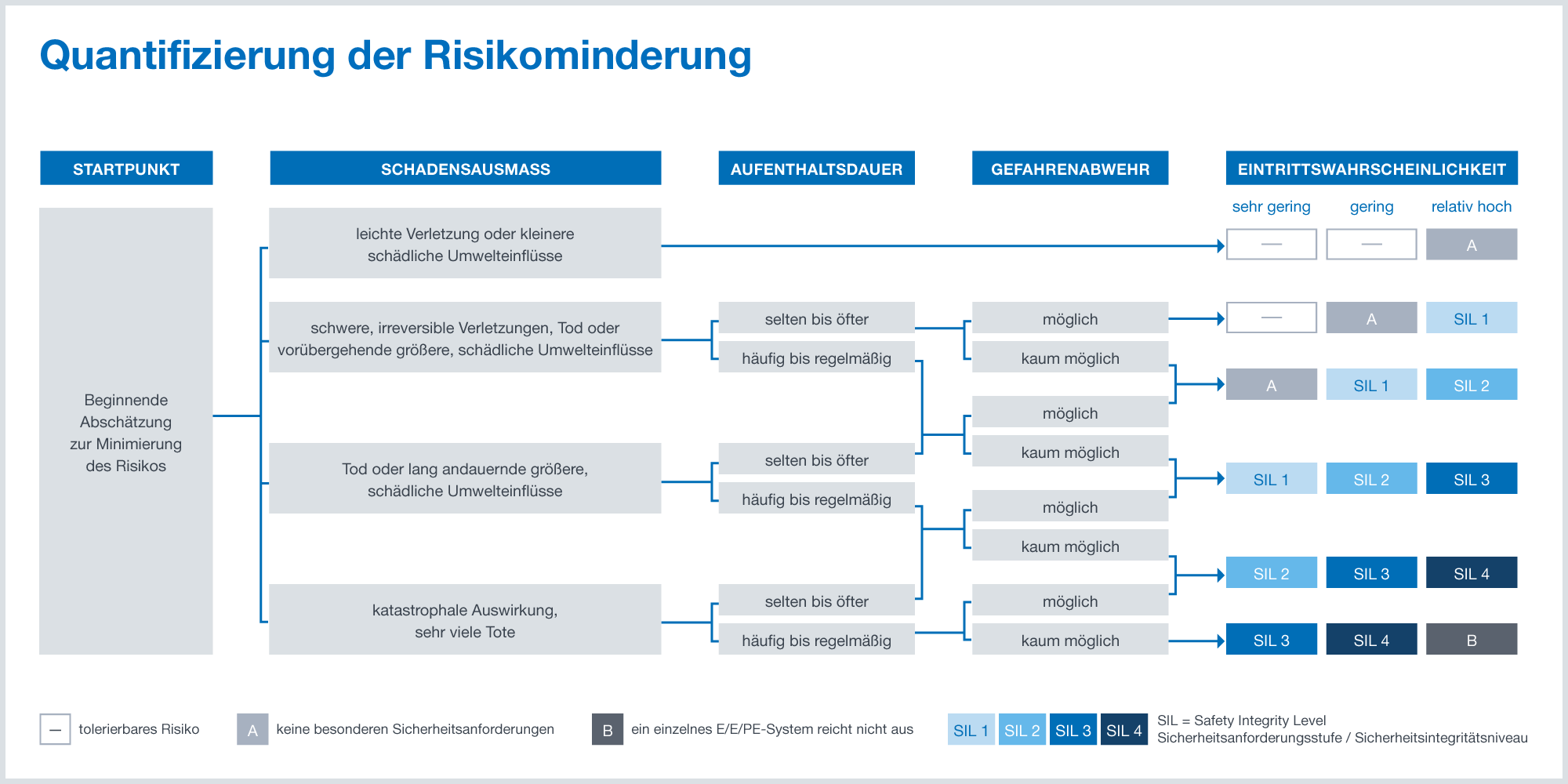

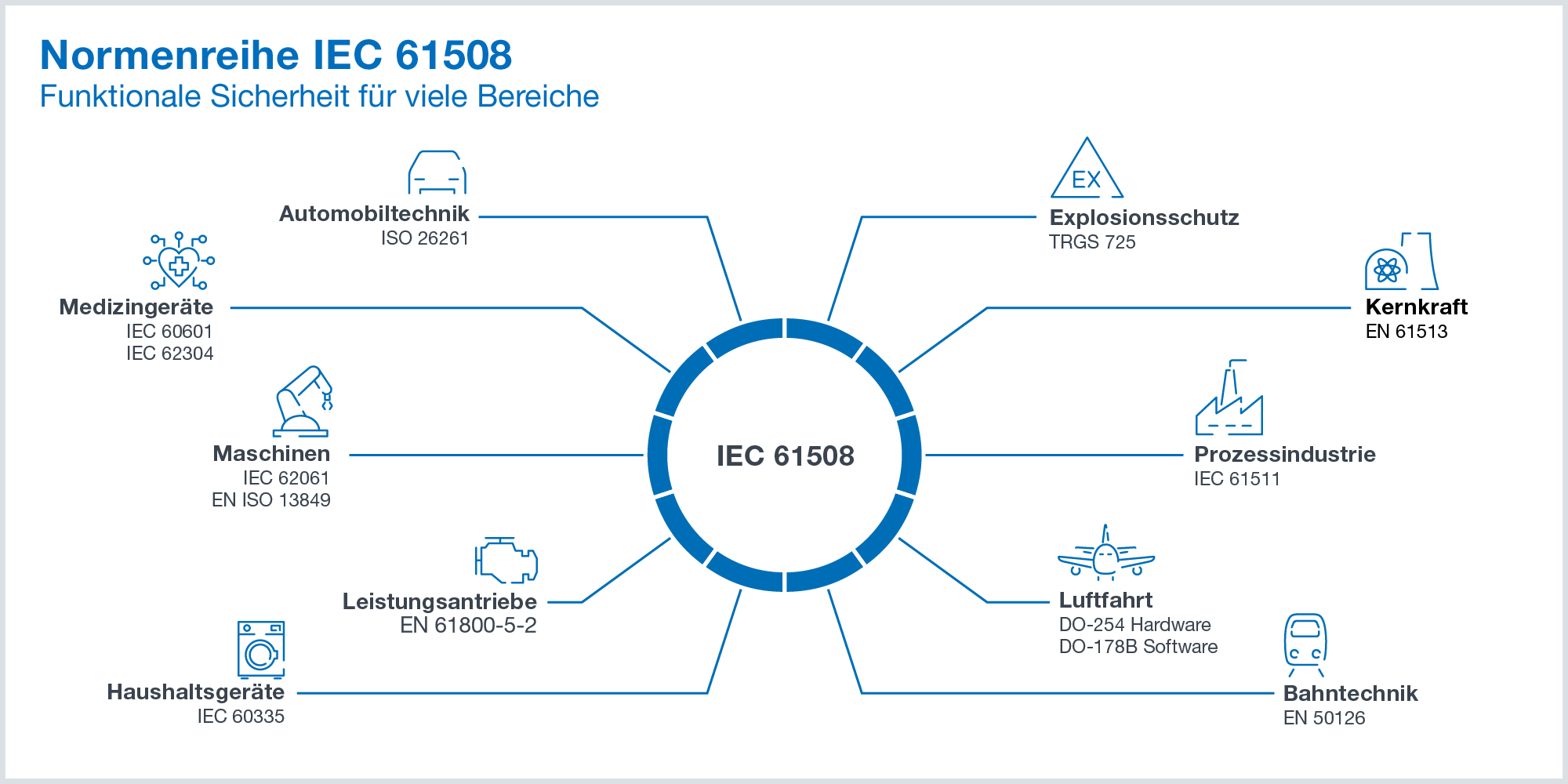

Kevin Behnisch ließ im Anschluss die Entwicklungen seit dem VDE DKE Kongress 2019 zur funktionalen Sicherheit Revue passieren und betonte, dass die funktionale Sicherheit wesentlich mehr ist als nur Safety Integrity Level (SIL) oder Performance Level (PL) auszurechnen.